|

[MOD] Tomato by shibby

|

| 21smoczek |

Dodano 21-03-2015 22:31

|

User

Posty: 55

Dołączył: 15/05/2011 19:53

|

Jak mam statyczne IP dla komputerów to one zawsze wyskoczą jako aktywne używając komendy arp.

Chodzi mi o listę podłączonych aktywnych urządzeń...

Asus RT-AC56U + Tomato 140 K26ARM USB AIO-64K

|

| |

|

|

| Kemot |

Dodano 21-03-2015 22:42

|

User

Posty: 9

Dołączył: 19/02/2015 20:44

|

Cytat shibby napisał(a):

1) nie możesz ingerować (przekierowywać) w połączenia szyfrowane do TOR, bo będzie to traktowane jako atak "man-in-the-middle". Ponadto ta transmisja już jest szyfrowana więc po co ją dodatkowo pchać przez TORa? Co do zabezpieczenia (zaszyfrowania) transmisji DNS to wystarczy włączyć DNScryt-proxy. Nie ma potrzeby/sensu pchać to do TORa i dodatkowo spowalniać sobie internet.

Co do przekierowania jakiegokolwiek portu do TORa to wystarczy tylko dodać odpowiednią regułkę iptables. Zobacz sobie do /etc/iptables jaką regułkę dodaje GUI dla TORa dla portu 80 i analogicznie dodaj sobie kolejne do skryptu firewall.

Dalej eksperymentuje z TOR-em.

1) https i TOR

IMHO puszczenie ruchu https 443 przez TOR-a powinno działać. Tutaj jest ładny schemat w tej sprawie:

https://www.eff.org/pages/tor-and-https

Tzn.

- https bez TOR-a pozwala podglądać mojemu ISP z kim się łączę,

- TOR bez https pozwala na obserwacje ruchu miedzy TOR exit node a serwerem docelowym.

Więc tylko TOR łącznie z https daje prawdziwą(?) anonimowość.

Dodatkowo, wiele witryn odbiera loginy/hasla tylko przez https, co przy domyślnej konfiguracji Tomato, kieruje ten ruch poza TOR-em.

Do rzeczy:

Obejrzałem regułę dodawaną do iptables przez GUI po włączeniu TOR-a (port http 80). Wygląda ona tak:

-A PREROUTING -i br0 -p tcp --dport 80 ! -d 192.168.1.1 -j DNAT --to-destination 192.168.1.1:9040

Dodałem do skryptu firewall następująca linijkę z nadzieją, ze ruch https także pójdzie przez TOR-a:

iptables -A PREROUTING -i br0 -p tcp --dport 443 ! -d 192.168.1.1 -j DNAT --to-destination 192.168.1.1:9040

Niestety, po restarcie routera, do moja reguła https nie jest obecna w pliku iptables.

Jak powinien wyglądać prawidłowy syntax w skrypcie firewall dodania do iptables nowej reguły?

2) DNSCrypt

Wg. tutoriala, którego znalazłem (http://www.rickygao.com/shibby-tomato...n-details/) opcja włączenia dnscrypt-proxy powinna się znajdować w Basic->Network, tuz pod polami Static DNS.

W MIPSR2-124 K26 USB Tor-VPN tej opcji w tym miejscu już jednak nie ma i nie mogę jej odnaleźć nigdzie indziej.

Co przegapiłem? Gdzie nie popatrzyłem? :)

Edytowany przez Kemot dnia 21-03-2015 22:50

|

| |

|

|

| shibby |

Dodano 21-03-2015 22:49

|

SysOp

Posty: 17176

Dołączył: 15/01/2009 20:30

|

jak już to iptables -t nat -A PREROUTING ...

I ta regułka powinna być aktywna tuż po jej zaaplikowaniu w konsoli, nie trzeba restartować routera.

Ale ja ci mówię, że tą regułką wywołasz atak man-in-the-middle i handshake zostanie przerwany

By nie było ataku musiałbyś w przeglądarce ustawić sobie bramkę TORa. Wtedy HTTPS będzie działał po TORze.

Router: Unifi Cloud Gateway Fiber

Switch: Unifi USW-Lite-16-PoE

Switch: Unifi USW-Flex-Mini - szt. 2

Wi-Fi: Unifi U6-Lite - szt. 2

Proxmox VE: i5-13400T, 64GB RAM, 2x 512GB NVMe, 4x 2TB SSD

VM #1: Synology SA6400

VM #2: Debian, WWW

VM #3: Home Assistant OS

|

| |

|

|

| Kemot |

Dodano 21-03-2015 23:07

|

User

Posty: 9

Dołączył: 19/02/2015 20:44

|

Shibby, szybciej odpowiadasz na moje pytania niż je formułuje. (W czasie gdy poprawiałem poprzedni post, aby dodać pytanie od dnscrypt zdążyłeś odpowiedzieć na pytania o https).

W sprawie https po TOR, będę się jednak upierał, ze to działa bez konieczności zmian w konfiguracji przeglądarki, wyłącznie po skonfigurowaniu routera. Właśnie dodałem te regule do iptables i strona https projektu TOR https://check.torproject.org/ twierdzi, ze jestem podłączony prawidłowo przez TOR-a. Jako admin forum możesz tez sprawdzić ip, z którego przyszedł ten post.

|

| |

|

|

| jack78 |

Dodano 21-03-2015 23:23

|

OL Maniac

Posty: 1365

Dołączył: 22/04/2007 22:28

|

Cytat kille72 napisał(a):

Wiec jak to mozliwe ze jade na 1 kanale a laczy mnie na 867Mbps z komputerem i w status w Tomato tez pokazuje 867Mbps (pokazalem to na screenach wyzej)?

No musze pomeczyc nowy router  Przewalam duzo danych na dysk USB oraz sciagam pare torrentow na raz

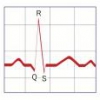

Zerknij na tę grafikę

Mikrotik hAP ac2

UniFi AP AC v2-OFW, UniFi AP PRO- OpenWRT,

Linksys E1000v2 - Tomato-RT-N5x-MIPSR2-116-Hyzoom.4M-Mini

Tenda AC10 - AC1200 OFW

NAS - HP Microserver Gen8 i3-3220T, 8GB RAM 5x 3TB WD RED | Xpenology

|

| |

|

|

| mxr |

Dodano 21-03-2015 23:57

|

User

Posty: 2

Dołączył: 21/03/2015 23:45

|

Hello! Sorry for not speaking Polish

Today I was trying to get a Huawei E3372 modem running on Shibby 127 K26ARM (Asus RT-N18U).

First challenge was to figure out that I need to to usb_modeswitch from vendor 12d1 and product 15cd to 12d1 and 1506. That way I could get my ttyUSB0 - ttyUSB3. Modem seems to use ttyUSB0 and ttyUSB1.

Interesting thing is that after many hours of trying to get it to work, I started to do cat /dev/ttyUSB0 and cat /dev/ttyUSB1 and my discovery was that on ttyUSB0 there are AT commands only during initiation and afterwards all the output is like this:

^RSSI:18

^HCSQ:"LTE",45,42,181,30

However, the real action happens on ttyUSB1 where AT^NDISDUP and AT+CGCONTRDP lead to successful public IP obtaining, but the router does not see it as WAN address and internet does not work.

Ifconfig shows usb0 device and also no IP address.

Sorry for posting in this thread, but information on this modem currently is very limited.

|

| |

|

|

| shibby |

Dodano 22-03-2015 08:54

|

SysOp

Posty: 17176

Dołączył: 15/01/2009 20:30

|

In newer v128 will be updated usb_modeswitch and datas.

You have E3372 non-hilink. I tested on E3372 Hilink only. One of user from this forum has the same problem as you on the same modem. He want to send modem to me, then i will take a look closer and try to fix it.

@kemot - no to gratulacje. Byłem przekonany, że wywołasz atak bo jak kiedyś w identyczny sposób próbowałem skierować HTTPS na squida to właśnie pseudo-atakiem się to skończyło. Dopiero wpisanie serwera proxy w przeglądarkę nie powodowało błędu. Dobrze słyszeć, że to działa bo pewnie nie jestem użytkownik zechce z tego skorzystać.

Router: Unifi Cloud Gateway Fiber

Switch: Unifi USW-Lite-16-PoE

Switch: Unifi USW-Flex-Mini - szt. 2

Wi-Fi: Unifi U6-Lite - szt. 2

Proxmox VE: i5-13400T, 64GB RAM, 2x 512GB NVMe, 4x 2TB SSD

VM #1: Synology SA6400

VM #2: Debian, WWW

VM #3: Home Assistant OS

|

| |

|

|

| overflow2 |

Dodano 22-03-2015 17:19

|

Super User

Posty: 617

Dołączył: 28/01/2008 08:36

|

Da radę odpalić na wkompilowanym nginx uruchomić https?

Asus RT-AC56U FT-AIO

|

| |

|

|

| Steel_Rat |

Dodano 22-03-2015 17:21

|

OL Maniac

Posty: 1831

Dołączył: 29/05/2011 22:24

|

Tak. Najlepiej stworzyć własny config. Umnie działa http i https.

WRT3200ACN (WRT32X) + OpenWRT 18.06+światełko 150/150 Mb/s

Asus RT-AC68UvE1 + RMerlin + Entware

Netgear WNR3500Lv2 + DDWRT

|

| |

|

|

| Kemot |

Dodano 22-03-2015 17:25

|

User

Posty: 9

Dołączył: 19/02/2015 20:44

|

Testowałem https + TOR przez ostatnie kilka godzin. Żadnych problemów nie dostrzegłem (poza zwykłymi przy TOR-ze jazdami typu Google narzekający na logowania z nowych adresów.)

Myślę, ze dobrze by było zmodyfikować GUI tak, aby po włączeniu TOR-a były automatycznie dodawane dwie reguły: http 80 i https 443.

Obecna konfiguracja, gdzie domyślnie dodawane jest tylko reguła http 80 jest troszkę zwodnicza. Użytkownik może łatwo włączyć TOR-a, przegapić informacje, że tylko http 80 jest przekierowywany i czuć się bezpiecznie. A tymczasem masa ruchu (w tym autoryzacje na wszystkie solidne serwisy) wciąż będzie szła poza TOR-em.

PS.

Opcji dnscrypt-proxy wciąż nie znalazłem. Może jakiś tips?

|

| |

|

|

| kille72 |

Dodano 22-03-2015 18:14

|

Administrator

Posty: 2986

Dołączył: 12/02/2007 23:43

|

Na ile nastawiliscie Save Frequency w Bandwidth Monitoring oraz IP Traffic Monitoring?

|

| |

|

|

| shibby |

Dodano 22-03-2015 18:37

|

SysOp

Posty: 17176

Dołączył: 15/01/2009 20:30

|

@kemot myślę że to zły pomysł, bo nie każdy chcialby logowac się np do banku przez Tajwan  Przedstawiles rozwiązanie - fajnie, kto będzie chciał to z niego skorzysta

@ kille72 ja mam chyba 1 dzien

Router: Unifi Cloud Gateway Fiber

Switch: Unifi USW-Lite-16-PoE

Switch: Unifi USW-Flex-Mini - szt. 2

Wi-Fi: Unifi U6-Lite - szt. 2

Proxmox VE: i5-13400T, 64GB RAM, 2x 512GB NVMe, 4x 2TB SSD

VM #1: Synology SA6400

VM #2: Debian, WWW

VM #3: Home Assistant OS

|

| |

|

|

| overflow2 |

Dodano 22-03-2015 20:50

|

Super User

Posty: 617

Dołączył: 28/01/2008 08:36

|

Cytat kille72 napisał(a):

Na ile nastawiliscie Save Frequency w Bandwidth Monitoring oraz IP Traffic Monitoring?

Ja mam co 12h

Asus RT-AC56U FT-AIO

|

| |

|

|

| juras |

Dodano 23-03-2015 09:49

|

User

Posty: 7

Dołączył: 13/03/2015 12:28

|

Witam

Czy ktoś ma modem E3131 HiLink z Aero2 dzialajace na sofcie Tomato by Shibby? Ja mam wgrana wersje 127 (na stronie http://tomato.groov.pl/download/K26ARM/ jest jako najnowszy)

Ja probowalem ale router (Asus RT-AC56U) widzi go jako pamięć masowa. Wpinalem w port USB 2.0 bez zewnętrznego zasilania

W USB 3.0 mam 2TB HDD wpięty

Zastanawiam się, czy wogole to ma sens (aero2), czy router pozwoli na wpisywanie captcha kodow po każdej godzinie -zakładając, że to pracować ma jako drugie, dodatkowe zrodlo internetu (backup)

Na oryginalnym Asusowym sofcie nie dzialalo zbyt dobrze - pokazywal, ze trzeba kod wpisac ale nie pokazywal już okna do wpisywania kodow -tylko info ze trzeba się zalogować.

Może dodatkowe pytanie, czy w ogóle na tym sofcie jest cos takiego jak "dual WAN" ?

Sprawdziłem tylko czy router zobaczy mi modem -nic więcej.

|

| |

|

|

| shibby |

Dodano 23-03-2015 11:35

|

SysOp

Posty: 17176

Dołączył: 15/01/2009 20:30

|

w moim Tomato nie ma funkcji dualWANu. Jest natomiast możliwość użycia skryptu, który w chwili padu pierwszego łącza będzie w stanie włączyć drugie. Niestety w drugą stronę to już nie zadziała.

Router: Unifi Cloud Gateway Fiber

Switch: Unifi USW-Lite-16-PoE

Switch: Unifi USW-Flex-Mini - szt. 2

Wi-Fi: Unifi U6-Lite - szt. 2

Proxmox VE: i5-13400T, 64GB RAM, 2x 512GB NVMe, 4x 2TB SSD

VM #1: Synology SA6400

VM #2: Debian, WWW

VM #3: Home Assistant OS

|

| |

|

|

| qrs |

Dodano 23-03-2015 14:05

|

Maxi User

Posty: 749

Dołączył: 02/12/2012 00:55

|

Cytat v 128 - Dodano narzędzie Nano - przyjazny edytor plików - tylko w AIO

czy jeśli mam nano na /opt to czy muszę najpierw odinstalować?

---

Netgear R7000 • Netgear WNR3500L v2 • MikroTik hAP ac^2 • TP-LINK M7650

|

| |

|

|

| shibby |

Dodano 23-03-2015 14:16

|

SysOp

Posty: 17176

Dołączył: 15/01/2009 20:30

|

nie musisz. Jeżeli program/biblioteka istnieje na opt to z stamtąd jest uruchamiany w pierwszej kolejności.

Router: Unifi Cloud Gateway Fiber

Switch: Unifi USW-Lite-16-PoE

Switch: Unifi USW-Flex-Mini - szt. 2

Wi-Fi: Unifi U6-Lite - szt. 2

Proxmox VE: i5-13400T, 64GB RAM, 2x 512GB NVMe, 4x 2TB SSD

VM #1: Synology SA6400

VM #2: Debian, WWW

VM #3: Home Assistant OS

|

| |

|

|

| qwerty321 |

Dodano 23-03-2015 14:52

|

Super User

Posty: 571

Dołączył: 27/04/2014 18:11

|

Cytat Kemot napisał(a):

Testowałem https + TOR przez ostatnie kilka godzin. Żadnych problemów nie dostrzegłem (poza zwykłymi przy TOR-ze jazdami typu Google narzekający na logowania z nowych adresów.)

Myślę, ze dobrze by było zmodyfikować GUI tak, aby po włączeniu TOR-a były automatycznie dodawane dwie reguły: http 80 i https 443.

W ogóle to by się przydała opcja w gui żeby torować wszystko i nie puszczać nieczego bokiem. Wtyczki, java, fash i inne mogą się same puszczać poza 80 i 443.

A dnscrypt/dnsproxy puszcza ruch bokiem jeżeli w kliencie się ustawi inny dns niż na adres routera. To jest moim zdaniem dziura.

|

| |

|

|

| lukas013 |

Dodano 23-03-2015 16:00

|

User

Posty: 35

Dołączył: 08/10/2006 10:22

|

Po aktualizacji WNR3500Lv2 do wersji 128 nie mogę się do niego zalogować przez www :/.

|

| |

|

|

| dedeer |

Dodano 23-03-2015 16:23

|

User

Posty: 38

Dołączył: 18/04/2014 20:28

|

Cytat lukas013 napisał(a):

Po aktualizacji WNR3500Lv2 do wersji 128 nie mogę się do niego zalogować przez www :/.

Potwierdzam. Firefox wyświetla komunikat:

Cytat Nie udało się nawiązać bezpiecznego połączenia

Podczas łączenia z serwerem 10.10.100.68 wystąpił błąd. Uczestnik komunikacji SSL zgłasza nieprawidłowy kod uwierzytelnienia wiadomości. (Kod błędu: ssl_error_bad_mac_alert)

|

| |

|

' target='_blank'>Link

' target='_blank'>Link ' target='_blank'>Link

' target='_blank'>Link