|

Zaawansowana konfiguracja DHCP

|

| hermes-80 |

Dodano 11-01-2021 13:17

|

VIP

Posty: 3679

Dołączył: 21/04/2009 11:24

|

dhcp-option=tag:dns_pi-hole,6,192.168.1.2

6 zamiast option:dns-server

Połączony z 11 stycznia 2021 13:19:18:

ale jak przy option:dns-server jest czysto w logach to jest OK

Połączony z 11 stycznia 2021 13:58:35:

https://openlinksys.info/forum/viewthread.php?thread_id=22134&rowstart=420#post_175741

U mnie wpisy się dodają do /etc/dnsmasq.conf

WNR3500L v1 - Tomato Firmware 1.28.0000 MIPSR2-140 K26 USB miniVPN

Połączony z 11 stycznia 2021 14:04:33:

Może nvram ci się skończył

Połączony z 11 stycznia 2021 14:10:07:

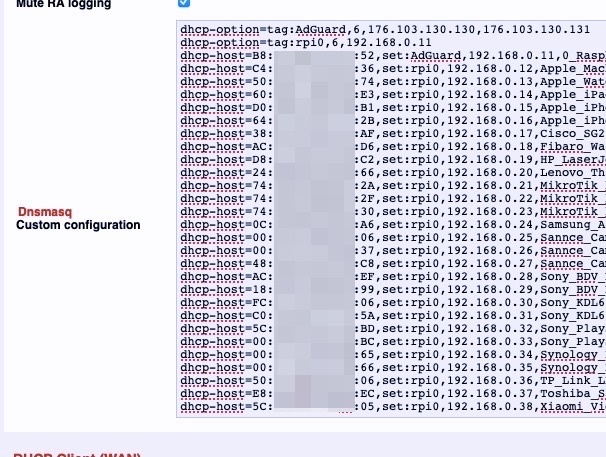

Dodawane wpisy sa w zakładce

DHCP / DNS Server (LAN)

Dnsmasq Custom configuration

a nie tak jak na zdjęciu masz WAN Client

Edytowany przez hermes-80 dnia 11-01-2021 14:10

===============================================================

Netgear WNR3500L v1

Podziękowania dla administracji Openlinksys.info!

|

| |

|

|

| qrs |

Dodano 12-01-2021 10:01

|

Maxi User

Posty: 749

Dołączył: 02/12/2012 00:55

|

czy całą konfigurację DHCP Reservation przenieść do DHCP / DNS Server (LAN) > Dnsmasq Custom configuration? Mam tam powiązane MAC z IP.

---

Netgear R7000 • Netgear WNR3500L v2 • MikroTik hAP ac^2 • TP-LINK M7650

|

| |

|

|

| hermes-80 |

Dodano 12-01-2021 10:40

|

VIP

Posty: 3679

Dołączył: 21/04/2009 11:24

|

Nie - wpisane zmiany w okienko custom config powinny być dopisane do pliku /etc/dnsmasq.conf na końcu. jeżeli tego nie ma to i zmiany nie będą wprowadzane - Może Reset softu trzeba zrobić jeśli jakieś aktualizacje robiłeś.

===============================================================

Netgear WNR3500L v1

Podziękowania dla administracji Openlinksys.info!

|

| |

|

|

| qrs |

Dodano 12-01-2021 15:32

|

Maxi User

Posty: 749

Dołączył: 02/12/2012 00:55

|

ok, zrobiłem tak:

- usunąłem wszystkie wpisy z DHCP Reservation

- w DHCP / DNS Server (LAN) > Dnsmasq Custom configuration utworzyłem dhcp-host dla każdego urządzenia

- Intercept DNS port OFF

- Ignore DHCP requests from unknown devices ON

Wniosek:

- urządzenia, które korzystały z innego DNS niż mój zaczęły korzystać z 192.168.0.11 - czyli jest OK

- w Device List nie wszystkie urządzenia mają wypełnioną kolumnę Name, pomimo że wszystkie są nazwane

- po za tym chyba już wszystko bangla jak należy

Manual DHCP wspomina jeszcze o

Cytat option dhcp-client-identifier "CLIENT-FOO";

Cytat option host-name string;

więc przetestuję czy cokolwiek zmieni dodanie powyższego.

Połączony z 15 stycznia 2021 10:40:46:

Cytat qrs napisał(a):

- w Device List nie wszystkie urządzenia mają wypełnioną kolumnę Name, pomimo że wszystkie są nazwane

ok zrobiłem śledztwo dlaczego nie ma wszystkich nazw hostów w Device List, otóż:

- dodawanie urządzenia do DHCP Reservation skutkuje pojawieniem się dodatkowego wpisu w /etc/dnsmasq/hosts

- dodawanie urządzenia poprzez wpis w Dnsmasq Custom configuration już nie

Edytowany przez qrs dnia 15-01-2021 10:40

---

Netgear R7000 • Netgear WNR3500L v2 • MikroTik hAP ac^2 • TP-LINK M7650

|

| |

|

|

| kowalmisiek |

Dodano 23-03-2025 20:04

|

User

Posty: 65

Dołączył: 03/02/2010 10:04

|

Panowie mam pytanie czy da się to jakoś ogarnąć z dnsmasq.

Mam 2 sieci.

Moja 192.168.0.255

Kolegi 192.168.1.255

Zarówno u mnie jak i u kolegi mamy osobnych operatorów internetu.

Oboje mamy serwer DHCP.

Jesteśmy połączeni radyjkami UBNT ze sobą.

Czy dało by się to w jakiś sposób połączyć do kupy z pewnymi założeniami.

1. Główne założenie to żeby mieć wspólną sieć lokalną.

2. Najlepiej by było żeby pozostały nadal 2 osobne serwery DHCP chociaż to już wydaje mi się mało prawdopodobne bo zaczęły by się kłócić ze sobą i urządzenia by dostawały adresację raz z jednego raz z drugiego. Wiem że rozwiązaniem jest jeden serwer DHCP i przydzielenie po adresach mac odpowiedniej bramki i dns do odpowiedniej puli adresowej ale problem się pojawia jak dochodzi nowe urządzenie to łapie się do tego co się trafi.

3. Czy dało by się w jakiś sposób ustawić zapasowe łącze jeśli u jednego niema internetu to w jakiś sposób przekierowuje się internet z puli która ma internet do puli która niema internetu?

kowal

|

| |

|

|

| shibby |

Dodano 24-03-2025 08:19

|

SysOp

Posty: 17137

Dołączył: 15/01/2009 20:30

|

wrzuciłbym "radyjka" w osobny VLAN i ustawił routing statyczny i widoczność między VLANami. Wtedy nie będziecie mieli problemu z dwoma serwerami DHCP a będziecie się widzieć na swoich obecnych podsieciach.

ad3) wybierz jedno, tj albo traktujesz radiolinię jako LAN albo jako WAN zapasowy.

Router: Unifi Cloud Gateway Max

Switch: Unifi USW-Lite-16-PoE

Switch: Unifi USW-Flex-Mini - szt. 2

Wi-Fi: Unifi U6-Lite - szt. 2

Proxmox VE: i5-13400T, 64GB RAM, 2x 512GB NVMe, 3x 2TB SSD

VM #1: Synology SA6400

VM #2: Debian, WWW

VM #3: Home Assistant OS

|

| |

|

|

| dar3k |

Dodano 24-03-2025 20:11

|

Super User

Posty: 430

Dołączył: 29/11/2013 22:48

|

kowalmisiek napisał: ↑

1. Główne założenie to żeby mieć wspólną sieć lokalną.

2. Najlepiej by było żeby pozostały nadal 2 osobne serwery DHCP chociaż to już wydaje mi się mało prawdopodobne bo zaczęły by się kłócić ze sobą i urządzenia by dostawały adresację raz z jednego raz z drugiego. Wiem że rozwiązaniem jest jeden serwer DHCP i przydzielenie po adresach mac odpowiedniej bramki i dns do odpowiedniej puli adresowej ale problem się pojawia jak dochodzi nowe urządzenie to łapie się do tego co się trafi.

3. Czy dało by się w jakiś sposób ustawić zapasowe łącze jeśli u jednego niema internetu to w jakiś sposób przekierowuje się internet z puli która ma internet do puli która niema internetu?

Najprościej to tak jak napisał shibby zrobić dwa VLANy i routing między nimi, ale jak koniecznie chcesz mieć jedną sieć LAN to tutaj opisywałem sposób przy użyciu VPN, ale bez VPN też powinno dać się zablokować w ebtables i iptables ruch odpowiedzialny za dhcp na danym interfejsie.

ER-12 + 4x UAP-AC-PRO

|

| |

|

|

| kowalmisiek |

Dodano 24-03-2025 20:21

|

User

Posty: 65

Dołączył: 03/02/2010 10:04

|

@shibby możesz to trochę rozwinąć bo aż tak nie jestem zaawansowany. Obecnie wszystko jest u mnie na domyślnym vlanie czyli 1.

Z tego co się orientuje jest chyba w radiach UBNT opcja ustawienia VLan na portach (np vlan 2). Czy o tym mówisz? Jeśli tak to muszę wtedy mieć urządzenia po obu stronach w których będę w stanie wpisać inny niż domyślny vlan?

Możesz to bardzie łopatologicznie rozwinąć?

Dzięki z góry

kowal

|

| |

|

|

| shibby |

Dodano 26-03-2025 10:25

|

SysOp

Posty: 17137

Dołączył: 15/01/2009 20:30

|

po obu stronach masz routery z Tomato?

Router: Unifi Cloud Gateway Max

Switch: Unifi USW-Lite-16-PoE

Switch: Unifi USW-Flex-Mini - szt. 2

Wi-Fi: Unifi U6-Lite - szt. 2

Proxmox VE: i5-13400T, 64GB RAM, 2x 512GB NVMe, 3x 2TB SSD

VM #1: Synology SA6400

VM #2: Debian, WWW

VM #3: Home Assistant OS

|

| |

|

|

| kowalmisiek |

Dodano 27-03-2025 09:08

|

User

Posty: 65

Dołączył: 03/02/2010 10:04

|

Mówiąc szczerze nie mam nigdzie urządzenia z Tomato.

Z mojej strony mam Tp-link ER605 i na nim da się bardzo dużo ustawić włącznie z VLAN a po drugiej stronie mikrotik.

kowal

|

| |

|

|

| shibby |

Dodano 28-03-2025 07:05

|

SysOp

Posty: 17137

Dołączył: 15/01/2009 20:30

|

Z omadą raz miałem styczność a z mikrotikiem mi nie po drodze  Ale opiszę ci mniej więcej jak to powinno wyglądać (niestety język będzie dość fachowy). Ale opiszę ci mniej więcej jak to powinno wyglądać (niestety język będzie dość fachowy).

Załóżmy że:

sieć A ma asresację 192.168.0.1/24

sieć B ma adresację 192.168.1.1/24

utworzymy VLAN10 na podsieci 192.168.10.1/24

1) na każdym z routerów utworzyć nową podsieć LAN (network) na VLAN10, na jednym routerze wpisać IP 192.168.10.1/24 a na drugim 192.168.10.4/24 - w obu przypadkach bez DHCP na tej podsieci.

2) wypiąć z każdego routera z domyślnego VLAN1 po jednym porcie LAN i wpiąć do nowej podsieci z VLAN10 (VLAN na tym porcie ma być jako nietagowany).

3) antenom przypisać odpowiednio IPki 192.168.10.2/24 praz 192.168.10.3/24 i wpiąć do tych wydzielonych portów. Na ten moment routery powinny móc ze sobą rozmawiać i pingować sie wzajemnie po adresach z VLAN10.

4) dodać routing statyczny:

- na routerze A dodać wpis że do podsieci 192.168.1.0/24 ma wychodzić przez gateway 192.168.10.1

- na routerze B dodać wpis że do podsieci 192.168.0.0/24 ma wychodzić przez gateway 192.168.10.4

5) jeżeli konfiguracja routerów tego wymaga, dodać reguły firewalla pozwalającą na widoczność między sieciami A i B

Tyle w teorii

Router: Unifi Cloud Gateway Max

Switch: Unifi USW-Lite-16-PoE

Switch: Unifi USW-Flex-Mini - szt. 2

Wi-Fi: Unifi U6-Lite - szt. 2

Proxmox VE: i5-13400T, 64GB RAM, 2x 512GB NVMe, 3x 2TB SSD

VM #1: Synology SA6400

VM #2: Debian, WWW

VM #3: Home Assistant OS

|

| |

|

' target='_blank'>Link

' target='_blank'>Link ' target='_blank'>Link

' target='_blank'>Link