|

Dostęp do modemu adsl będąć za routerem z tomato

|

| shibby |

Dodano 24-01-2011 11:34

|

SysOp

Posty: 17171

Dołączył: 15/01/2009 20:30

|

Opis wzorowany na http://www.linksysinfo.org/forums/showthread.php?t=65958 - własna interpretacja

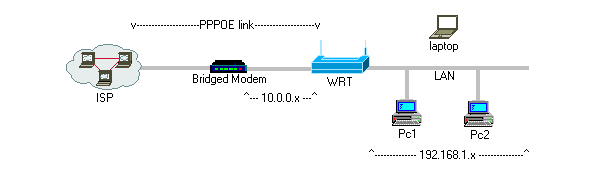

Typowa sytuacja gdy mamy modem w trybie bridge i za nim router z tomato.

W powyższym przykładzie modem posiada ip 10.0.0.1 i ma wyłączony serwer dhcp.

Router natomiast posiada domyslny adres ip 192.168.1.1 i serwer dhcp rozdaje adresy ip z zakresu 192.168.1.2-254.

!UWAGA - Jezeli nasz modem posiada taką samą podsieć adresacji ip jak router (czyli patrząc na nasz przykład miałby 192.168.1.x), należy ją zmienić na inną np 192.168.2.x lub 10.0.0.x.

!UWAGA - różne routery posiadają różnie stworzone VLANy. Musimy najpierw "namierzyć", który VLAN to nasz WAN.

W większości routerów ze switchem 100mbps VLANy przedstawiają się następująco:

Cytat nvram show | grep vlan.ports

vlan0ports=1 2 3 4 5*

vlan1ports=0 5

Jak widać tu naszym WANem jest "vlan1"

Jednak w przyladku routerów ze switchem gigabitowym np RT-N16, VLANy wyglądają tak:

Cytat nvram show | grep vlan.ports

vlan1ports=4 3 2 1 8*

vlan2ports=0 8

Tu naszym WANem jest vlan2. Musimy o tym pamiętać!

Gdy znamy już, który interfejs to nas WAN (w przykładzie użyty będzie vlan2), znamy adres ip modemu (przypominam, iż w przykładzie jest to 10.0.0.1), możemy przystąpić do meritum sprawy.

Do skryptu init dopisujemy:

Cytat ip addr add 10.0.0.2/24 dev vlan2 brd +

Gdzie 10.0.0.2 to adres ip jaki nadajemy interfejsowi WAN z maską 24 bitową (255.255.255.0) tak by router widział się z modemem. Natomiast vlan2 to nasz interfejs WAN.

Do skryptu firewall dodajemy:

Cytat iptables -I POSTROUTING -t nat -o vlan2 -d 10.0.0.1 -j SNAT --to 10.0.0.2

Nie wymaga chyba tłumaczeń.

Po restarcie routera powininny móc dostać się na 10.0.0.1 bez większych problemów.

Router: Unifi Cloud Gateway Fiber

Switch: Unifi USW-Lite-16-PoE

Switch: Unifi USW-Flex-Mini - szt. 2

Wi-Fi: Unifi U6-Lite - szt. 2

Proxmox VE: i5-13400T, 64GB RAM, 2x 512GB NVMe, 4x 2TB SSD

VM #1: Synology SA6400

VM #2: Debian, WWW

VM #3: Home Assistant OS

|

| |

|

|

| foooox |

Dodano 24-01-2011 11:59

|

Power User

Posty: 200

Dołączył: 25/09/2008 13:02

|

Nie wiem na czym polega różnica, ale ja dla IP - modem: 192.168.0.1, router: 192.168.1.1 miałem kiedyś ustawione tak:

Init:

sleep 5

ip addr add 192.168.0.2/24 dev vlan1 brd +

Firewall:

/usr/sbin/iptables -I POSTROUTING -t nat -o vlan1 -d 192.168.0.0/24 -j MASQUERADE

Teraz mam tak:

Firewall:

ip addr add 192.168.0.2/24 dev vlan1 brd +

iptables -I POSTROUTING -t nat -o vlan1 -d 192.168.0.0/24 -j MASQUERADE

W obydwu przypadkach wszystko działa dobrze. A tu teraz trzecia opcja i nie wiem, która jest najbardziej poprawna. |

| |

|

|

| shibby |

Dodano 24-01-2011 12:30

|

SysOp

Posty: 17171

Dołączył: 15/01/2009 20:30

|

wszystkie są poprawne. Zresztą jak widać w oryginalnym opisie jest właśnie MASQ a nie SNAT.

Fajnie że przytoczyłeś inne rozwiązania

Router: Unifi Cloud Gateway Fiber

Switch: Unifi USW-Lite-16-PoE

Switch: Unifi USW-Flex-Mini - szt. 2

Wi-Fi: Unifi U6-Lite - szt. 2

Proxmox VE: i5-13400T, 64GB RAM, 2x 512GB NVMe, 4x 2TB SSD

VM #1: Synology SA6400

VM #2: Debian, WWW

VM #3: Home Assistant OS

|

| |

|

|

| nav |

Dodano 24-01-2011 14:17

|

User

Posty: 144

Dołączył: 13/07/2008 01:02

|

Gdzieś na forum jest jeszcze takie rozwiązanie:

Cytat ifconfig vlan1 10.0.0.2 netmask 255.255.255.0

iptables -A forwarding_rule -d 10.0.0.1 -j ACCEPT

iptables -t nat -A POSTROUTING -d 10.0.0.1 -j MASQUERADE

Skrypt dopisywany do Firewall.

Edytowany przez nav dnia 24-01-2011 14:19

Ovislink WL-1600GL @ tomato by Shibby

Tp-link mr3220 @ mifi by Obsy + huawei e3372h mod

|

| |

|

|

| shibby |

Dodano 24-01-2011 14:33

|

SysOp

Posty: 17171

Dołączył: 15/01/2009 20:30

|

tak w sumie tez takie rozwiazanie powinno zadzialac.

Dobrze ze zbieramy wszystkie rozwiazania w jednym temacie bo on dosc czesto powraca.

Oczywiście we wszystkich rozwiazania trzeba znaleźć ktory vlan jest naszym WANem bo nie zawsze bedzie to vlan1.

Router: Unifi Cloud Gateway Fiber

Switch: Unifi USW-Lite-16-PoE

Switch: Unifi USW-Flex-Mini - szt. 2

Wi-Fi: Unifi U6-Lite - szt. 2

Proxmox VE: i5-13400T, 64GB RAM, 2x 512GB NVMe, 4x 2TB SSD

VM #1: Synology SA6400

VM #2: Debian, WWW

VM #3: Home Assistant OS

|

| |

|

|

| nav |

Dodano 25-01-2011 01:18

|

User

Posty: 144

Dołączył: 13/07/2008 01:02

|

Dzialalo bez problemu, bo uzywalem.

Obecnie zmienilem na to co podal wyzej Fooox, bo krotsze.

W sumie Twoja metoda jest jeszcze krotsza, bo zostaje tylko jedna linijka w firewallu ;)

Ovislink WL-1600GL @ tomato by Shibby

Tp-link mr3220 @ mifi by Obsy + huawei e3372h mod

|

| |

|

|

| pawlakro |

Dodano 04-02-2011 20:30

|

User

Posty: 22

Dołączył: 22/08/2006 23:24

|

A u ta metoda niestety nie działa.

Mam takie wpisy

INIT:

ip addr add 192.168.1.2/24 dev vlan2 brd +

FIREWALL:

iptables -I POSTROUTING -t nat -o vlan2 -d 192.168.1.1 -j SNAT --to 192.168.1.2

Modem ma IP 192.168.1.1

Router - 10.0.0.1

Macie może jakieś pomysły?

Netia ADSL + TP-LINK TD-8816+Asus RT-N16 + Tomato Firmware 1.28.0000 MIPSR2-083V K26 USB AIO+QNAP TS119

Polsat LTE + Huawei E398+Asus RT-N16 + Tomato Firmware 1.28.0000 MIPSR2-083V K26 USB AIO

|

| |

|

|

| shibby |

Dodano 04-02-2011 22:14

|

SysOp

Posty: 17171

Dołączył: 15/01/2009 20:30

|

sprobuj wiec

Cytat iptables -I POSTROUTING -t nat -o vlan2 -d 192.168.1.0/24 -j MASQUERADE

Router: Unifi Cloud Gateway Fiber

Switch: Unifi USW-Lite-16-PoE

Switch: Unifi USW-Flex-Mini - szt. 2

Wi-Fi: Unifi U6-Lite - szt. 2

Proxmox VE: i5-13400T, 64GB RAM, 2x 512GB NVMe, 4x 2TB SSD

VM #1: Synology SA6400

VM #2: Debian, WWW

VM #3: Home Assistant OS

|

| |

|

|

| pawlakro |

Dodano 05-02-2011 16:07

|

User

Posty: 22

Dołączył: 22/08/2006 23:24

|

Niestety to również nie działa

Netia ADSL + TP-LINK TD-8816+Asus RT-N16 + Tomato Firmware 1.28.0000 MIPSR2-083V K26 USB AIO+QNAP TS119

Polsat LTE + Huawei E398+Asus RT-N16 + Tomato Firmware 1.28.0000 MIPSR2-083V K26 USB AIO

|

| |

|

|

| shibby |

Dodano 05-02-2011 16:30

|

SysOp

Posty: 17171

Dołączył: 15/01/2009 20:30

|

a z poziomu routera mozesz w ogole pingowac ip modemu?

Router: Unifi Cloud Gateway Fiber

Switch: Unifi USW-Lite-16-PoE

Switch: Unifi USW-Flex-Mini - szt. 2

Wi-Fi: Unifi U6-Lite - szt. 2

Proxmox VE: i5-13400T, 64GB RAM, 2x 512GB NVMe, 4x 2TB SSD

VM #1: Synology SA6400

VM #2: Debian, WWW

VM #3: Home Assistant OS

|

| |

|

|

| pawlakro |

Dodano 05-02-2011 16:35

|

User

Posty: 22

Dołączył: 22/08/2006 23:24

|

Niestety 100% lost

Netia ADSL + TP-LINK TD-8816+Asus RT-N16 + Tomato Firmware 1.28.0000 MIPSR2-083V K26 USB AIO+QNAP TS119

Polsat LTE + Huawei E398+Asus RT-N16 + Tomato Firmware 1.28.0000 MIPSR2-083V K26 USB AIO

|

| |

|

|

| shibby |

Dodano 05-02-2011 16:57

|

SysOp

Posty: 17171

Dołączył: 15/01/2009 20:30

|

jestes wiec pewien ze modem na taki adres ip?

Pokaz ifconfig na routerze

Mozesz tez podpiac komputer wprost do modemu i wpisac sobie ip z palca i zobaczyc czy uda ci sie wejsc i czy dochodzi ping.

Router: Unifi Cloud Gateway Fiber

Switch: Unifi USW-Lite-16-PoE

Switch: Unifi USW-Flex-Mini - szt. 2

Wi-Fi: Unifi U6-Lite - szt. 2

Proxmox VE: i5-13400T, 64GB RAM, 2x 512GB NVMe, 4x 2TB SSD

VM #1: Synology SA6400

VM #2: Debian, WWW

VM #3: Home Assistant OS

|

| |

|

|

| pawlakro |

Dodano 06-02-2011 12:19

|

User

Posty: 22

Dołączył: 22/08/2006 23:24

|

Udało się. Musiałem przejrzeć post z linka umieszczonego w pierwszym poście.

Teraz mam tak i działa.

INIT:

sleep 5

ip addr add 192.168.1.2/24 dev $(nvram get wan_ifname) brd +

FIREWALL:

iptables -I POSTROUTING -t nat -o $(nvram get wan_ifname) -d 192.168.1.0/24 -j MASQUERADE

Edytowany przez pawlakro dnia 16-02-2011 20:55

Netia ADSL + TP-LINK TD-8816+Asus RT-N16 + Tomato Firmware 1.28.0000 MIPSR2-083V K26 USB AIO+QNAP TS119

Polsat LTE + Huawei E398+Asus RT-N16 + Tomato Firmware 1.28.0000 MIPSR2-083V K26 USB AIO

|

| |

|

|

| banditfr |

Dodano 01-08-2011 13:17

|

User

Posty: 88

Dołączył: 16/01/2009 12:04

|

Niestety u mnie żadna opcja nie działa.

modem 10.0.0.1

router (linksys wrt54gl + tomato) 192.168.1.1

przykład konfiguracji:

ip addr add 10.0.0.2/24 dev vlan0 brd +

iptables -I POSTROUTING -t nat -o vlan0 -d 10.0.0.0/24 -j MASQUERADE

EDIT:

skorzystałem z automatycznego wyboru VLAN ijest ok.

init:

sleep 5

ip addr add 10.0.0.2/24 dev $(nvram get wan_ifname) brd +

firewall:

iptables -I POSTROUTING -t nat -o $(nvram get wan_ifname) -d 10.0.0.0/24 -j MASQUERADE

banditfr załączono następujące plik:

Nie masz uprawnień, by zobaczyć załączniki w tym wątku.

Edytowany przez banditfr dnia 01-08-2011 13:30

|

| |

|

|

| shibby |

Dodano 01-08-2011 13:40

|

SysOp

Posty: 17171

Dołączył: 15/01/2009 20:30

|

bo nie czytasz uważnie tutoriala

Cytat W większości routerów ze switchem 100mbps VLANy przedstawiają się następująco....

Jak widać tu naszym WANem jest "vlan1"

a ty ustawiasz regułki na vlan0. Wytłumaczysz mi czemu?

Router: Unifi Cloud Gateway Fiber

Switch: Unifi USW-Lite-16-PoE

Switch: Unifi USW-Flex-Mini - szt. 2

Wi-Fi: Unifi U6-Lite - szt. 2

Proxmox VE: i5-13400T, 64GB RAM, 2x 512GB NVMe, 4x 2TB SSD

VM #1: Synology SA6400

VM #2: Debian, WWW

VM #3: Home Assistant OS

|

| |

|

|

| banditfr |

Dodano 01-08-2011 14:27

|

User

Posty: 88

Dołączył: 16/01/2009 12:04

|

Cytat shibby napisał(a):

bo nie czytasz uważnie tutoriala

Cytat W większości routerów ze switchem 100mbps VLANy przedstawiają się następująco....

Jak widać tu naszym WANem jest "vlan1"

a ty ustawiasz regułki na vlan0. Wytłumaczysz mi czemu?

próbowałem z 0, 1, 2 - na każdym tak samo |

| |

|

|

| shibby |

Dodano 01-08-2011 16:09

|

SysOp

Posty: 17171

Dołączył: 15/01/2009 20:30

|

zrób tak

do skryptu init wklej

Cytat ip addr add 10.0.0.2/24 dev vlan1 brd +

do skryptu firewall wklej

Cytat iptables -I POSTROUTING -t nat -o vlan1 -d 10.0.0.1 -j SNAT --to 10.0.0.2

zapisz, reset routera i musi działać bo sam tak ustawiałem koledze.

Router: Unifi Cloud Gateway Fiber

Switch: Unifi USW-Lite-16-PoE

Switch: Unifi USW-Flex-Mini - szt. 2

Wi-Fi: Unifi U6-Lite - szt. 2

Proxmox VE: i5-13400T, 64GB RAM, 2x 512GB NVMe, 4x 2TB SSD

VM #1: Synology SA6400

VM #2: Debian, WWW

VM #3: Home Assistant OS

|

| |

|

|

| luk1121 |

Dodano 03-08-2011 15:40

|

User

Posty: 23

Dołączył: 20/03/2011 21:30

|

Cytat

INIT:

sleep 5

ip addr add 192.168.1.2/24 dev $(nvram get wan_ifname) brd +

FIREWALL:

iptables -I POSTROUTING -t nat -o $(nvram get wan_ifname) -d 192.168.1.0/24 -j MASQUERADE

U mnie ten sposób też działa a ten z 1 postu nie.

Asus RT-AC68U E1 + freshtomato-RT-AC68U-ARM_NG-2020.8-AIO-64K

|

| |

|

|

| phoe |

Dodano 03-08-2011 22:43

|

User

Posty: 4

Dołączył: 05/04/2008 09:15

|

Cytat foooox napisał(a):

Firewall:

ip addr add 192.168.0.2/24 dev vlan1 brd +

iptables -I POSTROUTING -t nat -o vlan1 -d 192.168.0.0/24 -j MASQUERADE

Ja wg. tego wlasnie zrobilem i dziala, dzieki.  |

| |

|

|

| Pirek |

Dodano 12-08-2011 17:55

|

Power User

Posty: 293

Dołączył: 12/06/2006 01:35

|

witam

u mnie działa ustawienie:

INIT:

sleep 5

ip addr add 10.0.0.2/24 dev $(nvram get wan_ifname) brd +

FIREWALL:

iptables -I POSTROUTING -t nat -o $(nvram get wan_ifname) -d 10.0.0.0/24 -j MASQUERADE

Router mam ustawiony na 192.168.0.1 a karte sieciowa: 192.168.0.2

tylko trzeba zmienić w ustawieniach karty sieciowej IP na 10.0.0.3 i wtedy widac modem pod 10.0.0.1 jak sieciowka jest ustawiona na 192.168.0.2 to nie ma polaczenia

Asus RT-N16 [B4] Tomato v1.28 K26 USB K26 123 EN-AIO

|

| |

|

' target='_blank'>Link

' target='_blank'>Link ' target='_blank'>Link

' target='_blank'>Link